Los ciberdelincuentes supuestamente vinculados al gobierno ruso están dirigiendo ataques contra varias empresas y agencias gubernamentales estadounidenses. O Departamento de Comercio, Departamento del Tesoro, Agencia Nacional de Telecomunicaciones, Información y Administración (NTIA), además de otras instituciones gubernamentales de Estados Unidos se encuentran entre las principales víctimas.

Según The Washington Post, que recibió información anónima de personas directamente vinculadas al caso, los ataques puede haber sido organizado por el grupo APT29 (también conocido como Cozy Bear), el mismo grupo responsable del robo de herramientas del equipo rojo, el grupo de pruebas de soluciones de defensa de FireEye. Los ciberdelincuentes incluso han tenido éxito acceso a los correos electrónicos internos de algunas de las instituciones mencionadas.

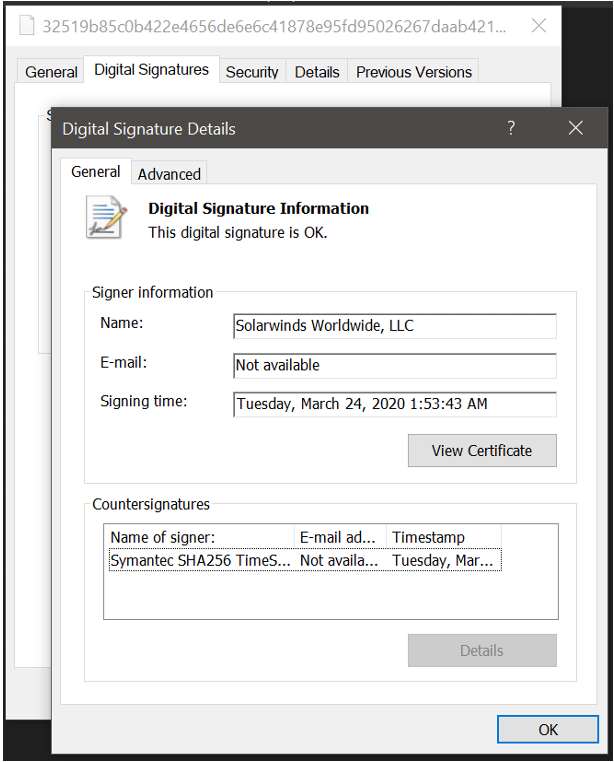

Como explican fuentes anónimas al periódico, los ciberdelincuentes insertaron troyanos en una actualización de la plataforma de gestión de TI de SolarWinds, el software Orion. Esta actualización de código manipulado y malicioso (con la firma legítima de SolarWinds), cuando los clientes la instalan, creó una puerta trasera que libera el acceso a la infraestructura de TI monitoreado por la plataforma SolarWinds.

El objetivo principal de los ataques es infiltrarse en las redes gubernamentales y en las redes de empresas privadas, como FireEye, que tiene a los gobiernos como clientes y, con eso, monta un sofisticado ataque a la cadena de suministro.

SolarWinds informa que el ataque tiene como objetivo las versiones 2019.4 a 2020.2 de su software de gestión de TI. “Nos dijeron que este ataque fue probablemente dirigido por un estado-nación externo y destinado a ser un ataque estrecho, extremadamente dirigido y ejecutado manualmente, a diferencia de un ataque amplio en todo el sistema ”, escribe la empresa en un comunicado de seguridad, publicado el sábado (12).

La Agencia de Seguridad de Infraestructura y Ciberseguridad de los EE. UU. (CISA) ha solicitado a las empresas y organizaciones vinculadas al gobierno de EE. UU. Y a los clientes de SolarWinds que revisen sus redes para detectar actividades sospechosas.

LA SolarWinds es un desarrollador de soluciones de TI que también ofrece servicios de infraestructura. Con sede en Texas, EE. UU., tiene más de 300 mil clientes en todo el mundo todos, que incluye multinacionales mencionadas en el ranking Fortune 500, agencias e instituciones gubernamentales, así como universidades e instituciones educativas.

Solo en los Estados Unidos, SolarWinds trabaja en estrecha colaboración con varias compañías de telecomunicaciones, las cinco ramas del ejército, el Pentágono, el Departamento de Estado, la NASA, la Agencia de Seguridad Nacional (NSA), el servicio postal, la Administración Nacional Oceánica y Atmosférica (NOAA), Departamento de Justicia y la oficina del presidente de los Estados Unidos.

FireEye, que está investigando el caso con SolarWinds y el FBI, informa que esta compleja campaña puede haber comenzado entre marzo, abril y mayo de 2020 y aún está en curso. “La campaña es obra de un actor altamente calificado y la operación se realizó con importante seguridad operativa”, Informa a la empresa en un informe en la puerta trasera.

“SolarWinds.Orion.Core.BusinessLayer.dll es un componente firmado digitalmente del software Orion de SolarWinds, que contiene una puerta trasera que se comunica a través de HTTP con servidores de terceros. Estamos rastreando la versión troyanizada de este complemento de SolarWinds Orion como SUNBURST ”, escriben los investigadores en el informe FireEye.

Fuentes: El Washington Post; Vientos solares; FireEye.

See the original post at: https://thehack.com.br/agencias-dos-eua-sao-atacadas-pelo-mesmo-grupo-que-invadiu-a-fireeye/?rand=48889