Era el 9 de diciembre de 1987. La gente acudía en masa a los grandes almacenes en busca de adornos y regalos para sus seres queridos. Estábamos cerca de una de las fechas conmemorativas más felices e importantes del mundo: la Navidad! Es hora de agradecer, reunirse con la familia y calentarse frente a la chimenea, por supuesto, para los países que enfrentan el invierno durante esta época del año.

Sin embargo, algo extraño estaba sucediendo en las computadoras de otras personas. Algunos usuarios de Internet desafortunados comenzaron a recibir correos electrónicos de destinatarios desconocidos que tenían como tema la frase “¡Deja que este ejecutivo corra y diviértete!” (o “¡Deje que este ejecutable se ejecute y disfrute!”, en traducción gratuita). Al ejecutar el programa CHRISTMA EXEC, el usuario estaba viendo un árbol de Navidad en caracteres ASCII, junto con el mensaje “Feliz Navidad y mis mejores deseos para el próximo año”.

Lindo, ¿no? Una lástima que esta “tarjeta de Navidad virtual” fuera, de hecho, el primer malware navideño registrado en la historia de la informática. Más tarde se conoció como Christmas Tree EXEC y, según su creador, un estudiante anónimo de la Universidad Tecnológica de Clausthal en Alemania, no fue diseñado para propósitos malvados. Todo lo que quería era, de hecho, desear a sus amigos una Feliz Navidad.

Resulta que la forma en que se diseñó el programa, leyó automáticamente los archivos NAMES y NETLOG (en los que las computadoras IBM almacenaron sus contactos) y envió el correo electrónico automáticamente a todo su calendario. Las redes de la época (como Bitnet) enviaban un mensaje al remitente por cada archivo que pasaba por un nodo; Dependiendo de la cantidad de correos electrónicos enviados, el sistema de la víctima se congeló rápidamente, impidiéndole trabajar.

Regalo desagradable

Este es solo un ejemplo de malware que se propaga durante la temporada navideña. Como de costumbre, a los ciberdelincuentes les gusta explorar las vacaciones para difundir campañas de phishing y archivos maliciosos. En 1999, por ejemplo, le tocó el turno a WM97 / Melissa-AG (también conocido como Prilissa) infectan documentos de Microsoft Office Word y se propagan por correo electrónico.

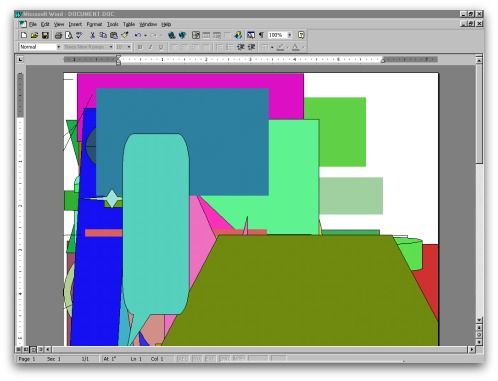

El mensaje, también de remitentes desconocidos, simplemente llevaba el mensaje “¡Este documento es muy importante y DEBE leerlo!”. Al abrir el DOC adjunto, la carga útil se instaló en la máquina, permaneciendo en silencio hasta el 25 de diciembre. En esa fecha, apareció un mensaje críptico en forma de ventana emergente para asustar al internauta.

Para empeorar las cosas, los bloques de colores se “pintaban” aleatoriamente si tenía Word abierto. Finalmente, a diferencia de Christmas Tree EXEC (que no causó mucho daño al usuario final), Prillissa estaba intentando formatear el directorio raíz del disco duro. la próxima vez que encienda la máquina.

Una novedad”

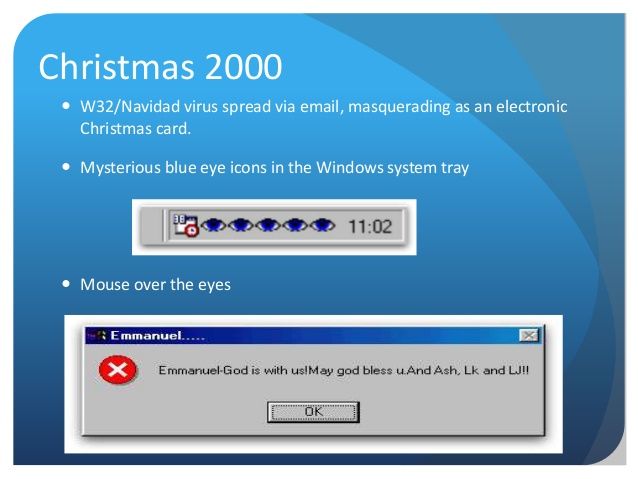

2000 no fue diferente. Las celebraciones navideñas fueron interrumpidas por el W32 / Navidad -o simplemente Navidad-, que llegó vía correo electrónico disfrazado de una simple tarjeta navideña. Al abrir el archivo, Aparecieron íconos de ojos azules en la bandeja del sistema de Windows, mostrando que el usuario había sido infectado; al pasar el cursor sobre esos íconos se crearían ventanas emergentes con diferentes mensajes burlándose del usuario de Internet.

Mientras tanto, en las entrañas del sistema operativo, Navidad alteró varias claves de registro de Windows, haciendo imposible ejecutar ningún archivo EXE. Para replicarse, el malware utilizó la biblioteca MAPI32.DLL y “se envió a sí mismo” a la lista de contactos de la víctima.

¿Santa Claus o activista político?

Otra supuesta tarjeta navideña que llevaba dentro una desagradable sorpresa. En 2001, quien atacó fue el virus Maldal, que tenía como objetivo difundir ideales políticos aprovechando la fecha conmemorativa. La víctima recibió, vía correo electrónico, un mensaje muy cariñoso: “¡Hola! No puedo describir mis sentimientos, pero todo lo que puedo decir es ¡feliz año nuevo! ”. Los primeros disparos se detectaron alrededor del 19 de diciembre.

Al abrir el archivo adjunto Christmas.exe, se mostró una tarjeta de Navidad, muy linda, por cierto, en la pantalla, que representaba a Santa Claus en su trineo. Resulta que, bajo el capó, el virus alteró las claves de registro de Windows para comenzar con el sistema, deshabilitando el teclado y eliminando todo el directorio del sistema de Windows. Además, también modificó la página de inicio de Internet Explorer para mostrar un sitio web que criticaba al presidente George Bush.

Por si fuera poco, al visitar la página en cuestión, el código Javascript se ejecutaba automáticamente, aprovechando una vulnerabilidad en Microsoft VM ActiveX para borrar aún más contenido de tu disco duro. Maldal pudo infectar incluso a los clientes mIRC que estaban instalados en la computadora, enviando el enlace al sitio web malicioso cada vez que ingresaba a una nueva sala.

¿Chimenea? No, puerta trasera

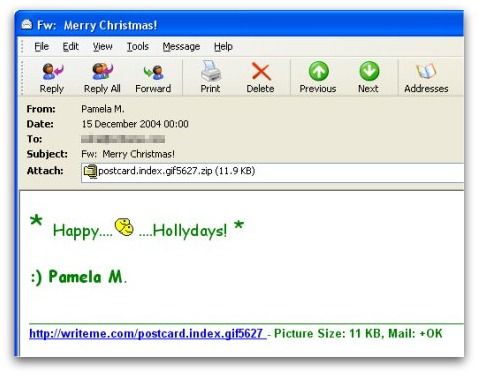

Un gracioso húngaro despidió, en Navidad de 2004, al W32 / Zafi.D. También aterrizó en el correo electrónico de las víctimas con una supuesta tarjeta de Navidad, la diferencia es que tenía la capacidad de personalizarse en diferentes idiomas (Ruso, noruego, polaco, alemán, francés, italiano, mexicano, español e incluso portugués), según el dominio de correo electrónico de la víctima al que se dirigirá.

Quien abriera el regalo del mal acabaría infectado con una carga útil que, además de exterminar las soluciones de seguridad (firewalls y antivirus), el Administrador de tareas, el Editor del registro y otras características cruciales de Windows. Finalmente, se creó una puerta trasera en el puerto 8181, pero no para la entrada de Santa Claus, sino para la ejecución de otros códigos maliciosos.

Para las traviesas …

En la Navidad de 2007, también se grabó una campaña maliciosa, pero llegó solo a los traviesos que estaban interesados en ver videos sexys de una actriz vestida como la Sra. Claus. El correo electrónico llegó con varios temas sugerentes, incluidos “¿Quieres ver algo caliente esta Navidad?” y “Papá dijo, Ho Ho Ho”. Los mensajes también fueron variados, pero todos animaron al usuario a hacer clic en el mismo enlace.

Cuando abriera el sitio web en cuestión, verá una página llamada “Sra. Claus ”, quien prometió un paquete gratuito de videos de modelos haciendo striptease con temas navideños. Sin embargo, al hacer clic en el botón de descarga, lo que recibió el usuario fue una copia del malware W32 / Dorf-AE, que servía como puerta de entrada a otros paquetes y troyanos maliciosos.

¡Cuídate esta Navidad!

Hay varias otras campañas que continuaron difundiéndose durante los próximos años; en 2012, por ejemplo, el phishing utilizó como tema una supuesta invitación a una fiesta para infectar máquinas con TROJ_ARTIEF.RTN, que aprovechó una vulnerabilidad en los controles comunes de Windows para crear una puerta trasera.

Más recientemente, en 2014, otra campaña de correo electrónico difundió MerryX, que se disfrazó de postal para instalar una carga útil maliciosa capaz de robar datos de la computadora.

Es muy común que los delincuentes aprovechen las fechas conmemorativas para realizar estafas. Así que esta Navidad Tenga mucho cuidado con las promociones que parecen demasiado buenas para ser verdad, desconfíe de los correos electrónicos con archivos adjuntos o enlaces sospechosos (incluso si son enviados por contactos que conoce) y tenga cuidado con las páginas falsas que simulan tiendas online famosas.

¡The Hack les desea a todos una Feliz Navidad!

See the original post at: https://thehack.com.br/especial-o-presente-que-voce-nao-pediu-ao-papai-noel-2/?rand=48889