Los investigadores Tiago Assumpção y Robert Connolly, ambos de la empresa de seguridad estadounidense IOActive, identificaron una vulnerabilidad crítica en PJeOffice, software utilizado por abogados y jueces de todo Brasil para firmar documentos digitalmente antes de enviarlos a la plataforma del Proceso Judicial Electrónico (PJe), que a su vez, fue creada para unificar las necesidades de todo el Poder Judicial nacional.

Las investigaciones comenzaron en 2019, cuando el abogado João Falcão comenzó a probar la posibilidad de automatizar el uso del programa para consultar y analizar información sobre casos en curso en tribunales de todo Brasil. Se identificó, poco después, que el sistema de actualización utilizado por la aplicación tiene una laguna que se puede aprovechar a través de un ataque man-in-the-middle para la ejecución remota de código.

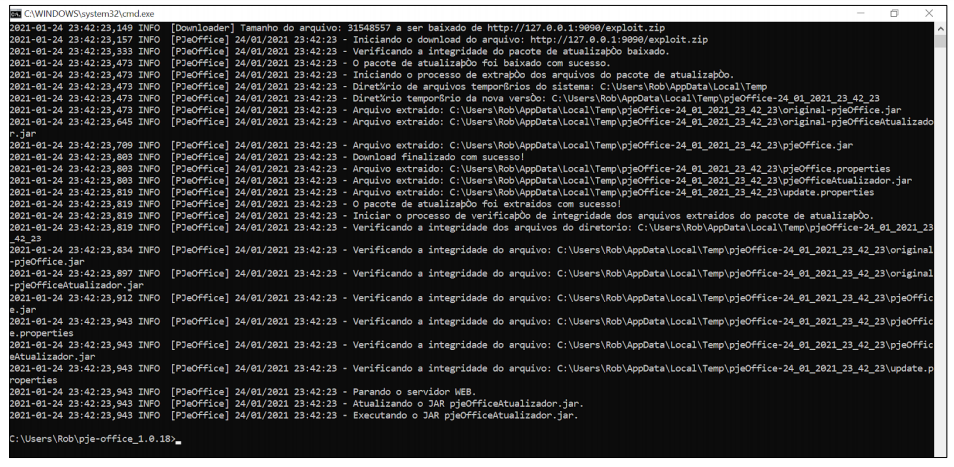

Lo que sucede es lo siguiente: cuando se abre PJeOffice, descarga un archivo a través de HTTP sin cifrar para buscar nuevas actualizaciones. Si es así, se descarga automáticamente un segundo paquete que contiene la actualización; nuevamente, sin ningún tipo de cifrado SSL o TLS. De esa forma, cualquier atacante podría interceptar dicha comunicación y forzar la descarga de una versión maliciosa del programa.

IOActive enumera algunos escenarios en los que esto sería posible: en el uso de redes WiFi abiertas (cafés, restaurantes, bibliotecas, etc.), en ataques de suplantación de identidad ARF, en ataques de envenenamiento de DNS y en situaciones en las que el enrutador, repetidor u otra infraestructura del componente de red de la víctima está previamente comprometido. Todo lo que tendría que hacer el delincuente era cambiar la URL legítima utilizada para las actualizaciones.

En una prueba de concepto (PoC), los investigadores pudieron, de hecho, llevar a cabo tal intervención en el proceso y forzar la ejecución de software aleatorio en la PC. Un agente malintencionado podría, al final, obtenga el control total sobre la computadora y la cuenta de usuario de PJeOffice, disfrutando potencialmente de todos sus privilegios como miembro del ecosistema judicial – incluso firmar documentos electrónicamente.

Espionaje, manipulación y adulteración

Como bien señalan los expertos, la simple pero gravísima vulnerabilidad tendría la capacidad de permitir “espionaje gubernamental e industrial, manipulación del mercado, adulteración de procesos legales, manipulación del sistema judicial y ruptura de la cadena de confianza en la democracia“Brasileño. PJeOffice existe desde julio de 2017, con versiones para Windows, macOS, Debian y otras distribuciones de Unix.

Después de identificar y probar la vulnerabilidad en asociación con João Falcão, IOActive informó del problema al Tribunal de Justicia de Pernambuco (mantenedor del software) y el problema se resolvió en el número de compilación 1.0.19. The Hack se puso en contacto con el CNJ, pero no recibimos respuesta hasta el final de este informe; Actualizaremos el contenido tan pronto como la agencia tome una posición sobre el caso.

Fuente: IOActive

See the original post at: https://thehack.com.br/vulnerabilidade-critica-e-identificada-em-software-do-conselho-nacional-de-justica/?rand=48889